Ich werde dein Binary, Protokoll oder kompilierten Code reverse engineering

Realität reverse engineering

Über diesen Service

Ich reverse engineer kompilierten Software, wenn Quellcode und Dokumentation nicht verfügbar sind.

Ich arbeite direkt mit stripped binaries, undocumented Protokollen, eingebetteter Firmware und IPC-Mechanismen, bei denen herkömmliche Analysen versagen.

WAS ICH ANALYSIEREN KANN

Native Executables (x86, x64, ARM)

Stripped binaries ohne Symbole

Undokumentierte Netzwerkprotokolle

Proprietäre Dateiformate

IPC-Mechanismen (D-Bus, Unix-Sockets, benutzerdefiniert)

Serialisierungsformate (protobuf, Capn Proto, benutzerdefiniert)

Eingebettete Linux-Firmware

WAS DU BEKOMMST

Klare Dokumentation des Programmverhaltens

Rekonstruierte Datenstrukturen und Protokolle

Code-Fluss und Ausführungspfade

Ein technischer Bericht, den du tatsächlich nutzen kannst

ECHTE ERFAHRUNG

Ich spezialisiere mich auf Fälle, in denen Dokumentation fehlt, Anbieter nicht reagieren oder die ursprünglichen Entwickler weg sind. Zu meinen jüngsten Arbeiten gehört die Rekonstruktion von Capn Proto IPC-Protokollen, proprietären XML-Schemas und benutzerdefinierten Binärformaten aus stripped binaries.

Anwendungsfälle

Verlorene Quellcode-Wiederherstellung, Legacy-Dokumentation, Sicherheitsbewertungen, Protokoll-Interoperabilität, Malware-Triage.

Nicht angeboten

Cracking, Piraterie, Lizenzumgehung oder illegale Aktivitäten.

Sende mir eine Nachricht, was du analysiert haben möchtest, und ich sage dir, ob es machbar ist.

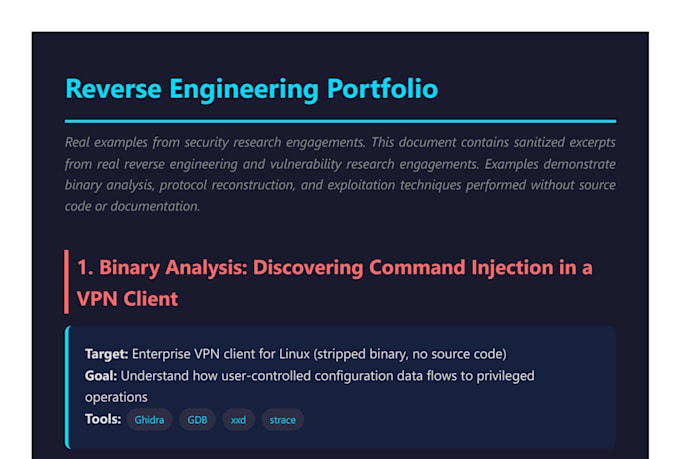

Mein Portfolio

FAQ

Automatische Übersetzung

Welche Informationen benötigen Sie, um loszulegen?

Mindestens benötige ich das Binary oder Firmware-Image und eine klare Beschreibung dessen, was du verstehen oder erreichen möchtest. Wenn du Beispiel-Daten, Logs, Netzwerkaufnahmen oder beobachtetes Verhalten hast, hilft das, ist aber nicht zwingend erforderlich.

Brauchst du Quellcode oder Dokumentation?

Nein. Meine Arbeit konzentriert sich speziell auf Situationen, in denen Quellcode und Dokumentation fehlen, unvollständig sind oder nicht verfügbar sind. Ich arbeite direkt mit kompilierten Binärdateien und Laufzeitverhalten.

Kannst du eine Schwachstelle oder einen Exploit garantieren?

Nein. Reverse Engineering ist investigative Arbeit. Ich garantiere eine gründliche, professionelle Analyse und klare Dokumentation der Ergebnisse, aber nicht das Vorhandensein einer bestimmten Schwachstelle.

Ist dieser Dienst legal und ethisch?

Ja. Ich führe keine Piraterie, Lizenzumgehung, DRM-Cracking oder illegale Aktivitäten durch. Die Arbeit muss legal sein und innerhalb ethischer oder vertraglicher Grenzen erfolgen.

Wie sieht die endgültige Lieferung aus?

Du erhältst einen schriftlichen technischen Bericht, der Verhalten, Datenstrukturen, Ablauf und relevante Erkenntnisse erklärt. Dies kann Diagramme, Pseudocode und Empfehlungen enthalten, je nach Projekt.

Unterschreibst du NDAs oder gehst mit sensiblen Materialien um?

Ja. Ich arbeite regelmäßig mit vertraulichen Binärdateien und privaten Systemen und bin bereit, NDAs zu unterschreiben, falls erforderlich.

Wie lange dauert eine typische Analyse?

Es hängt von Größe und Komplexität ab. Kleine Binärdateien können einige Tage dauern, während Firmware- oder Protokoll-intensive Projekte länger brauchen. Ich gebe vor Beginn eine realistische Schätzung ab.